Odhadovaná Doba Čtení: 4 minuty

za posledních deset let, Domény Algoritmy Generace (DGAs) se staly populární nástroj pro škodlivý herci dodat malware, jak je to se stalo těžké techniky pro obránce proti útokům. Jak tyto DGAs stávají sofistikovanější a stále více obtížné zjistit, zvelo Cyber Threat Intelligence Tým doporučuje zvýšené povědomí, jak se očekávat, že se tento prominentní metoda útoku za to, co je určitě nebetyčné objem útoky, jak na NÁS míří do Prezidentského volebního cyklu.

co jsou algoritmy generování domén (DGA)?

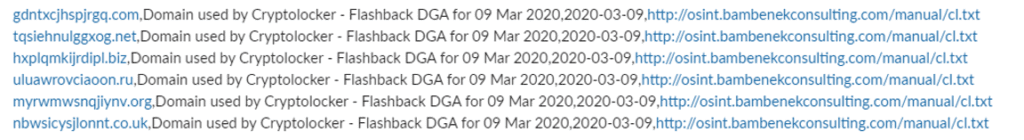

malware měl tradičně pevně kódovaná doménová jména nebo IP adresy pro přímé připojení k serveru Command and Control (C&C nebo C2). V kontrastu, DGAs použít algoritmy pravidelně generovat velké množství doménových jmen, které slouží jako místa setkání pro malware velení a řízení serverů (MITRE ATT&CK T1568.002). Protože útočník musí pouze zaregistrovat jednou z tisíce domén DGA produkuje poskytnout C2 službu, všechny ostatní domény sloužit jako rozptýlení, aby zaplavit DNS stream s žádostí o DGA domén — takže je snadné pro útočníky skrýt a chránit, C&C server, který bude použit k provedení útoku.

Typy DGAs

Jako vždy, škodlivý herci i nadále zvyšovat úroveň jejich propracovanosti, jak zůstat jeden krok před odhalení. Touha vyhnout se detekci vedla útočníky k vývoji různých druhů DGA, z nichž některé zdůrazňujeme níže.

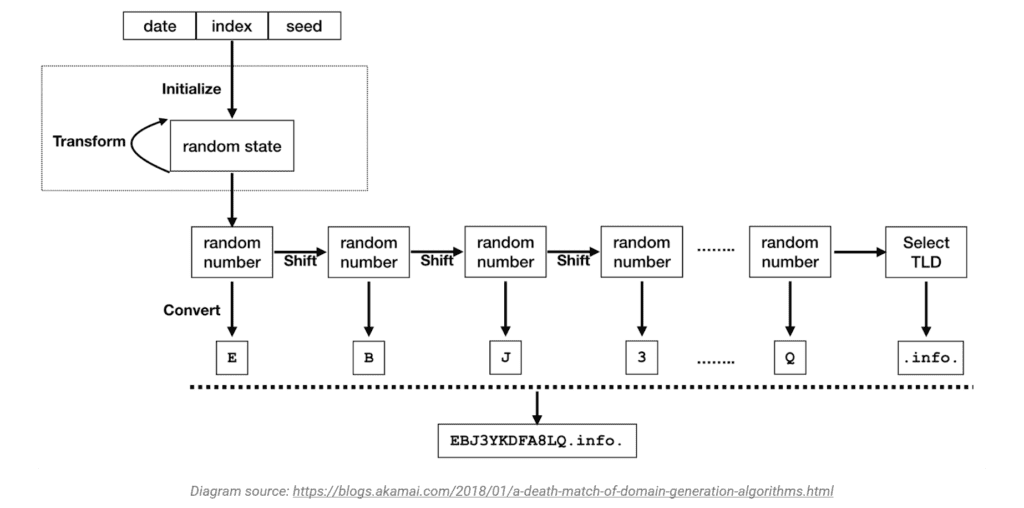

pseudonáhodný generátor (PRNG). PRNG je nejběžnější a obecnou metodikou pro DGA. PRNG používá deterministický generátor náhodných semen k vytvoření sekvencí domén, které jsou předvídatelné jak pro útočníka, tak pro malware. Často, PRNGs bude používat systémové datum a čas jako semeno.

DGA Založené Na Znacích. Tento typ je nejjednodušší a používá náhodné semeno k výběru abecedy nebo čísel pro generování doménových jmen. Protože se jedná o nejprimitivnější, jsou také nejsnadněji detekovatelné. Obrázek níže představuje, jak vypadají DGA založené na znacích.

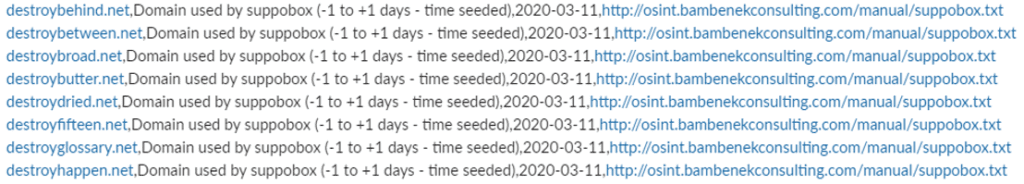

Dgas Založený Na Slovníku. Tento typ používá slovník založen slova a náhodně kombinuje je vytvářet domény s náhodný, non-čitelném vypadat — to znamená, že tyto domény jsou více náročné pro AI/ML systémů odhalit, jak mohou podobat legitimní domény. Například obrázek níže ukazuje ukázku DGA založených na slovníku, který používá rodina malwaru Suppobox.

Vysoce Kolizní DGAs. Tento typ má silné kolize s jinými DGA, stejně jako legitimní doménová jména. High-kolize DGA generuje tisíce možných náhodných domén, které představují jako jádro 6-15 znaků spárován s společné Domény Nejvyšší Úrovně (Tld) jako .net, .org, .info, etc. Struktura těchto DGA zvyšuje pravděpodobnost, že se srazí s legitimními doménami.

prevence útoku malwaru

DGAs podporuje útoky malwaru, takže nejlepší obranou je včasná a probíhající detekce. Z hrozbách a škodlivého detekce perspektivy, ferreting z DGAs je kontinuální proces, který využívá pokročilé AI a Strojového Učení technik na vlak sofistikované algoritmy, které mohou detekovat vzory DGA stvoření. Jakmile však budou tyto vzorce detekovány, aktéři hrozeb se vrátí do práce a přeškolí své vlastní algoritmy, aby se znovu vyhnuli detekci.

Jak se budeme blížit konci léta, zvelo Cyber Threat Intelligence Tým počítá nový cyklus DGAs na startu velké množství malware kampaní. A očekává se, že to bude také eskalovat, když USA vstoupí do potenciálně sporného volebního cyklu. Kybernetická bezpečnost vždy vyžaduje, aby uživatelé měli zvýšenou úroveň povědomí. Za tímto účelem níže uvádíme několik tipů, které mohou uživatele upozornit na potenciální útoky malwaru poháněné DGA.

Vědět, Co hledat

- Domén, které se objevují jako náhodný řetězec znaků, které nedávají smysl, nebo to, co se zdá být čas a datum.

- podezřelé odkazy, které přesměrovávají na legitimní weby, jako je google. Servery C2 mohou často vyžadovat konkrétní záhlaví nebo požadavky na komunikaci škodlivého užitečného zatížení. Pokud tyto konkrétní požadavky nejsou k dispozici, bude uživatel přesměrován na web, jako je google.

Co Mohou Uživatelé Dělat?

- nahlaste podezřelé domény svému bezpečnostnímu týmu nebo IT oddělení.

- neotvírejte neočekávané přílohy, zejména ty z neznámých zdrojů.

- neklikejte na odkazy z neočekávaných nebo neznámých zdrojů.

- nepovolujte makra na přiložených dokumentech, aniž byste potvrdili, že tak můžete učinit bezpečně od odesílatele a vašeho IT oddělení.

- spusťte bezpečnostní software, který může pomoci zabránit útokům malwaru.